Inhalt

- Überall Open Source

- Open Source Schwachstellen: Ergebnisse liegen vor

- Was ist von allen am anfälligsten?

- Keine Bugs, kein Stress - Ihre schrittweise Anleitung zur Erstellung lebensverändernder Software, ohne Ihr Leben zu zerstören

- Der wilde Westen der Open Source-Sicherheitslücken

- Die Open-Source-Community ist auf dem neuesten Stand der Sicherheit - Jetzt müssen die Benutzer aufholen

- So kommen Sie mit Open Source-Sicherheit voran

Wegbringen:

Open Source-Komponenten sind eine großartige Möglichkeit, Software zu erstellen, aber Schwachstellen in ihnen können Ihr gesamtes Unternehmen gefährden. Kennen Sie die Risiken und bleiben Sie über Open Source-Sicherheitslösungen auf dem Laufenden, um sich und Ihr Unternehmen zu schützen.

Da die Entwicklungsteams um die Wettbewerbsfähigkeit der Software-Produktion kämpfen, sind Open Source-Komponenten zu einem festen Bestandteil der Toolbox jedes Entwicklers geworden, mit deren Hilfe sie innovative Produkte mit der Geschwindigkeit von DevOps entwickeln und ausliefern können.

Die stetig steigende Open Source-Nutzung und die aufsehenerregenden Datenschutzverletzungen wie die Equifax-Sicherheitslücke, die Sicherheitslücken in Open Source-Komponenten ausnutzt, können dazu führen, dass Unternehmen Open Source-Sicherheitslücken verwalten und den Wilden Westen der Open Source-Sicherheitslücken beseitigen können. Die Frage ist jedoch, ob sie wissen, wo sie anfangen sollen. (Weitere Informationen finden Sie unter Qualitativ vs. Quantitativ: Zeit für Änderungen, wie wir den Schweregrad von Sicherheitsanfälligkeiten von Drittanbietern bewerten?)

Überall Open Source

WhiteSource hat kürzlich den Open Source-Bericht zum Schwachstellenmanagement veröffentlicht, um Unternehmen Einblicke in die Vorgehensweise bei der Open Source-Sicherheit zu ermöglichen. Laut dem Bericht, der die Ergebnisse einer Umfrage unter 650 Entwicklern aus den USA und Westeuropa zur Open-Source-Nutzung enthielt, verlassen sich satte 87,4 Prozent der Entwickler „sehr oft“ oder „ständig“ auf Open-Source-Komponenten. Weitere 9,4 Prozent gaben an, „manchmal“ Open-Source-Komponenten zu verwenden. Was auffiel, war, dass nur 3,2 Prozent der Teilnehmer gaben an, niemals Open Source zu verwenden, was vermutlich auf die Unternehmenspolitik zurückzuführen war.

Diese Zahlen belegen eindeutig, dass ein Entwickler, der an einem Softwareprojekt arbeitet, höchstwahrscheinlich Open-Source-Komponenten nutzt.

Open Source Schwachstellen: Ergebnisse liegen vor

Der Bericht befasste sich auch eingehend mit der Open-Source-Datenbank von WhiteSource, die aus der National Vulnerability Database (NVD), Sicherheitshinweisen, von Experten geprüften Sicherheitsdatenbanken und gängigen Open-Source-Problemverfolgern zusammengesetzt ist, um mehr über die Open-Source-Sicherheitsanfälligkeiten zu erfahren, die Entwicklungsteams benötigen damit umgehen.

Die Ergebnisse zeigten, dass die Anzahl der bekannten Open-Source-Schwachstellen im Jahr 2017 mit fast 3.500 Schwachstellen ein Allzeithoch erreichte. Dies ist ein Anstieg der Anzahl offengelegter Open Source-Sicherheitslücken um mehr als 60 Prozent im Vergleich zu 2016, und der Trend zeigt kein Anzeichen für eine Verlangsamung im Jahr 2018.

Was ist von allen am anfälligsten?

Die Recherche untersuchte auch die Datenbank, um die verwundbarsten Open Source-Projekte zu finden, und lieferte überraschende Ergebnisse. Während 7,5 Prozent aller Open-Source-Projekte anfällig sind, haben 32 Prozent der 100 beliebtesten Open-Source-Projekte mindestens eine Schwachstelle.

Während eine Sicherheitsanfälligkeit ausreicht, um mehrere Bibliotheken in Gefahr zu bringen, enthält ein anfälliges Open Source-Projekt durchschnittlich acht Sicherheitsanfälligkeiten. Das bedeutet, dass die beliebtesten Open-Source-Projekte häufig auch diejenigen sind, bei denen es um Schwachstellen geht.

Keine Bugs, kein Stress - Ihre schrittweise Anleitung zur Erstellung lebensverändernder Software, ohne Ihr Leben zu zerstören

Sie können Ihre Programmierkenntnisse nicht verbessern, wenn sich niemand um die Softwarequalität kümmert.

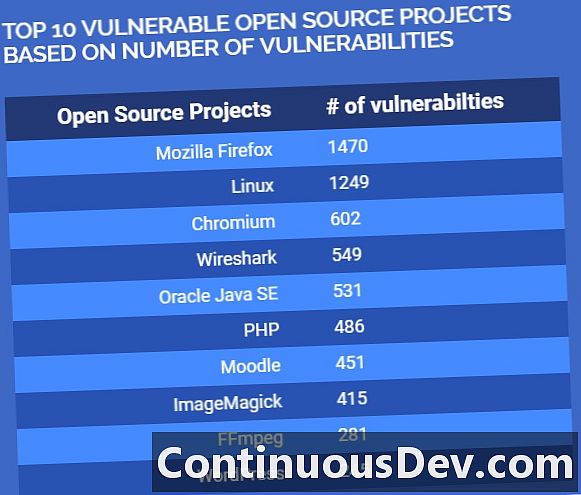

Diese Erkenntnis wird noch deutlicher, wenn wir uns die Liste der zehn wichtigsten Open-Source-Projekte mit der höchsten Anzahl an Open-Source-Schwachstellen ansehen. Die Top-10-Liste enthält äußerst beliebte Open-Source-Projekte, die viele von uns verwenden.

Diese Projekte haben mehrere Gemeinsamkeiten: Bei den meisten handelt es sich um mit dem Internet verbundene Front-End-Komponenten mit breiten Angriffsflächen, die sehr exponiert sind und sich daher relativ leicht ausnutzen lassen. Aus diesem Grund ziehen sie die Aufmerksamkeit der Open-Source-Sicherheitsforscher auf sich.

Ein weiterer Aspekt, den viele dieser Projekte teilen, ist, dass die meisten von kommerziellen Unternehmen unterstützt werden. Angesichts der Einsätze und Ressourcen, die dahinter stehen, könnte man sich fragen: Wie können Projekte, die von so großen Akteuren unterstützt werden, so anfällig sein?

Der wilde Westen der Open Source-Sicherheitslücken

In der Vergangenheit hat die Entdeckung von Open-Source-Schwachstellen eine lebhafte Debatte darüber ausgelöst, ob Open-Source-Komponenten so gut gepflegt werden, dass sie sicher verwendet werden können. Glücklicherweise sind diese Zeiten vorbei und wir wissen heute, dass der Anstieg der gemeldeten Open-Source-Sicherheitslücken zeigt, wie schnell die Open-Source-Community und die Sicherheitsgemeinschaft reagieren, um mit der Bedrohungslandschaft Schritt zu halten.

Das exponentielle Wachstum der Open-Source-Community und die späte Entdeckung berüchtigter Open-Source-Schwachstellen in beliebten Komponenten, die Heartbleed zum Erfolg verholfen haben, haben zu einem gesteigerten Bewusstsein für Open-Source-Sicherheit und einer Armee von Forschern geführt, die Open-Source analysieren Projekte für Schwachstellen sowie eine schnelle Abwicklung für Fehlerbehebungen.

Tatsächlich stellte der WhiteSource-Bericht fest, dass 97 Prozent aller gemeldeten Sicherheitsanfälligkeiten mindestens eine vorgeschlagene Fehlerbehebung in der Open Source-Community aufweisen. Sicherheitsupdates werden normalerweise innerhalb von Tagen nach Veröffentlichung einer Sicherheitsanfälligkeit veröffentlicht. (Weitere Informationen zu Open Source finden Sie unter Open Source: Ist es zu schön, wahr zu sein?)

Die Open-Source-Community ist auf dem neuesten Stand der Sicherheit - Jetzt müssen die Benutzer aufholen

Während die Zusammenarbeit der Open Source-Community und die Bemühungen um eine Verbesserung der Open Source-Sicherheit definitiv zu Ergebnissen in Bezug auf die Entdeckung von Sicherheitslücken, die Offenlegung und die schnellen Korrekturen führen, fällt es den Benutzern aufgrund der Dezentralität der Open Source-Community schwer, Schritt zu halten.

Wenn Entwickler kommerzielle Softwarekomponenten verwenden, sind Versionsaktualisierungen ein Teil des Dienstes, für den sie bezahlen, und die Anbieter können sehr aufdringlich sein, um sicherzustellen, dass Sie sie sehen.

So funktioniert Open Source nicht. WhiteSource-Daten, aus denen hervorgeht, dass nur 86 Prozent der gemeldeten Open Source-Sicherheitsanfälligkeiten in der CVE-Datenbank vorhanden sind. Dies liegt daran, dass aufgrund der Zusammenarbeit und Dezentralisierung der Open Source-Community die Informationen und Aktualisierungen zu Open Source-Schwachstellen über Hunderte von Ressourcen veröffentlicht werden. Diese Art von Informationen kann man nicht manuell nachverfolgen, insbesondere wenn man das Volumen der Open-Source-Nutzung berücksichtigt.

So kommen Sie mit Open Source-Sicherheit voran

Der stetige Anstieg von Open-Source-Schwachstellen ist eine Herausforderung, der sich Unternehmen angesichts der Verbreitung von Open-Source-Anwendungen stellen müssen. Während die hohe Anzahl von Open Source-Sicherheitslücken, einschließlich der beliebtesten Projekte, überwältigend erscheinen mag, ist es ein Schritt in die richtige Richtung, zu lernen, wie die Community mit Open Source-Sicherheit umgeht.

Der nächste Schritt besteht darin, zu akzeptieren, dass Open Source-Sicherheitsmanagement andere Regeln, Tools und Praktiken enthält als das Sichern von kommerziellen oder proprietären Komponenten. Das Festhalten an denselben Schwachstellenverwaltungsprogrammen und -tools hilft beim Open Source-Sicherheitsmanagement nicht.

Durch die Einführung einer Open-Source-Sicherheitsrichtlinie, die diese Unterschiede berücksichtigt, und die Integration der richtigen Technologien zur Automatisierung des Managements können Sicherheits- und Entwicklungsteams die einzigartigen Herausforderungen von Open-Source-Schwachstellen direkt angehen und sich wieder auf die Entwicklung großartiger Software konzentrieren.